Microsoft Defender : bien plus qu’un antivirus, un véritable socle XDR pour sécuriser Microsoft 365

Sommaire

Partager la page

Beaucoup d’organisations pensent encore que Microsoft Defender n’est qu’un antivirus intégré à Windows. En réalité, la plateforme a bien évolué. Elle constitue aujourd’hui un véritable socle XDR capable de protéger l’ensemble de l’environnement Microsoft 365, des postes de travail aux identités, en passant par les emails, les applications cloud et les outils collaboratifs.

Pour les équipes DSI, RSSI ou IT disposant déjà des licences Microsoft 365, l’enjeu n’est souvent plus d’acheter un nouvel outil, mais de comprendre comment exploiter pleinement les capacités de détection, de corrélation et de réponse aux incidents déjà disponibles dans leur environnement.

Microsoft Defender n’est pas un simple produit de sécurité, c’est un ensemble cohérent de technologies capables de détecter plus tôt, réagir plus vite et offrir une vision unifiée des menaces modernes. En d’autres termes, un pilier essentiel pour renforcer la posture de sécurité sans complexifier les opérations.

Pourquoi Microsoft Defender dépasse largement le simple antivirus ?

Pendant longtemps, la cybersécurité des entreprises s’est résumée à une protection antivirus installée sur les postes.

Or, ce modèle est aujourd’hui largement dépassé. Les attaques modernes ne ciblent plus uniquement les terminaux, elles exploitent les identités, les emails, les applications cloud et Microsoft 365 lui-même.

C’est précisément sur ce terrain que Microsoft Defender se distingue, en allant bien au‑delà du rôle d’un antivirus classique.

Le contexte : des attaques ciblées qui exploitent Microsoft 365

Les cyberattaques actuelles tirent parti de fonctions légitimes de Microsoft 365 pour contourner les protections traditionnelles. Microsoft Threat Intelligence observe une multiplication d’attaques exploitant :

- les flux d’authentification OAuth,

- les invitations Microsoft Entra ID (ex‑Azure AD),

- les mécanismes de routage et de messagerie interne Microsoft 365,

- les emails parfaitement authentifiés (SPF, DKIM, DMARC valides).

Par exemple, Microsoft a documenté des campagnes de phishing exploitant des mauvaises configurations de routage dans Microsoft 365 pour envoyer des emails qui semblent provenir de l’interne, augmentant fortement le taux de compromission des comptes.

D’autres attaques utilisent les flux OAuth légitimes : l’utilisateur ne donne jamais son mot de passe, mais autorise involontairement une application malveillante à accéder à son compte Microsoft 365. Ces attaques permettent de contourner le MFA et les antivirus traditionnels.

Pourquoi les entreprises pensent être protégées alors qu’elles ne le sont pas complètement

De nombreuses entreprises pensent être bien protégées parce qu’elles disposent :

- d’un antivirus sur les postes,

- d’un filtre anti‑spam basique,

- du MFA activé pour les utilisateurs.

Or, ces protections sont insuffisantes face aux attaques modernes centrées sur l’identité et le cloud.

Microsoft souligne que les attaques actuelles sont multi‑étapes et multi‑vecteurs : un email, une identité compromise, un accès cloud, puis un déplacement latéral dans le SI. Sans corrélation globale, chaque alerte prise isolément paraît bénigne.

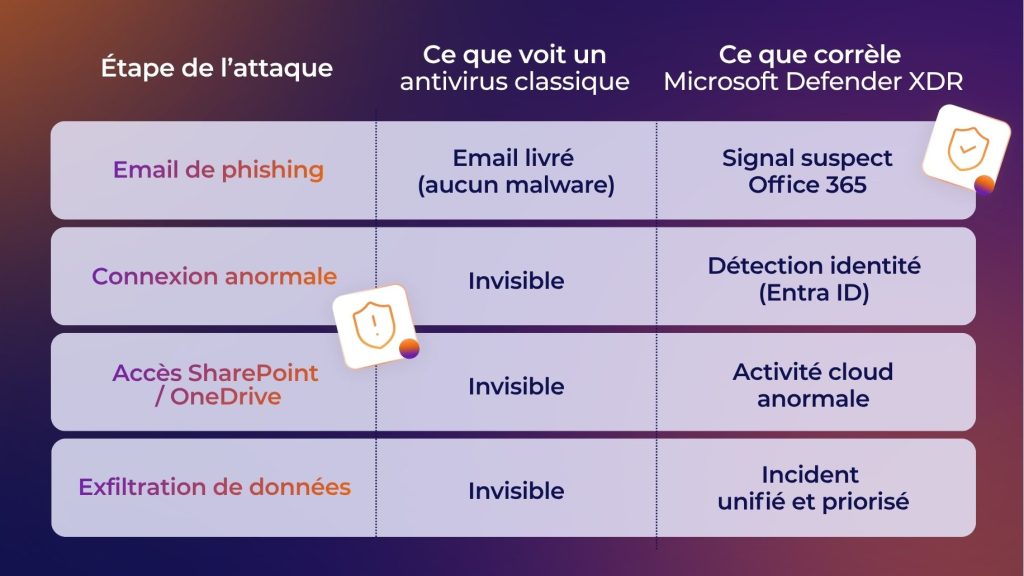

Voici un exemple typique observé sur Microsoft 365 :

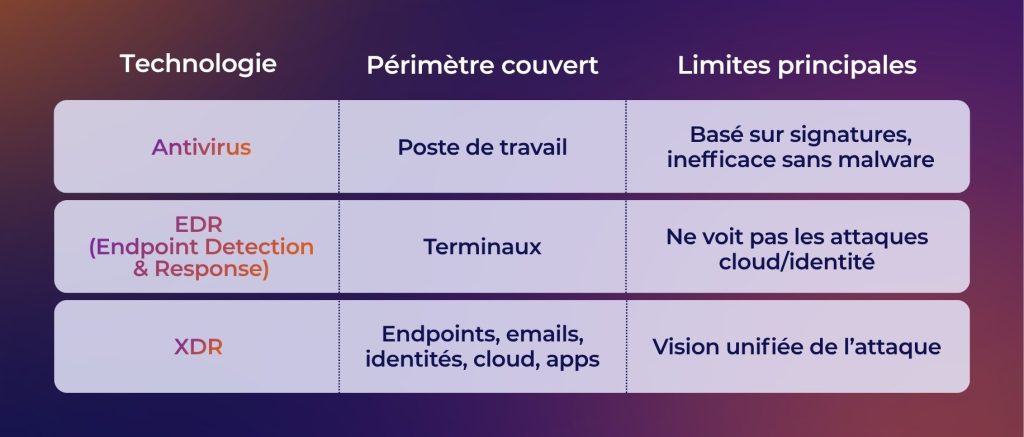

Antivirus, EDR, XDR : quelles différences concrètes pour une DSI ?

Pour bien comprendre la valeur de Microsoft Defender, il est essentiel de distinguer les différents niveaux de protection.

Un antivirus protège uniquement le poste de travail, en se basant principalement sur des signatures, ce qui le rend inefficace face aux attaques sans malware.

L’EDR (Endpoint Detection & Response) va plus loin en analysant les comportements sur les terminaux, mais reste limité puisqu’il ne détecte pas les attaques liées au cloud ou aux identités.

À l’inverse, une approche XDR couvre l’ensemble de l’environnement : endpoints, emails, identités, cloud et applications et permet d’avoir une vision unifiée de l’attaque, indispensable pour détecter et comprendre les menaces modernes.

Microsoft Defender XDR est conçu comme une suite de défense unifiée, corrélant automatiquement les signaux issus de :

- Microsoft Defender for Endpoint,

- Microsoft Defender for Office 365,

- Microsoft Defender for Identity,

- Microsoft Defender for Cloud Apps.

Contrairement à un antivirus ou même à un EDR, Microsoft Defender XDR reconstitue toute la chaîne d’attaque, depuis le point d’entrée jusqu’à l’impact métier, et peut réagir automatiquement (isolement d’un poste, suspension d’un compte, suppression d’un email, etc.).

Pour une DSI, cela signifie :

- moins d’alertes isolées,

- des incidents priorisés par risque réel,

- une meilleure visibilité sur Microsoft 365,

- une capacité de réponse beaucoup plus rapide.

Microsoft Defender : comment fonctionne réellement la plateforme de sécurité ?

Corrélation des signaux et réponse automatisée

Les attaques modernes génèrent une multitude de signaux faibles via un email suspect, une connexion inhabituelle, une action anormale dans SharePoint ou Teams, un processus inhabituel sur un poste. Pris isolément, ces signaux peuvent sembler anodins.

Microsoft Defender XDR regroupe automatiquement ces alertes hétérogènes en incidents unifiés, en s’appuyant sur la corrélation multi‑vecteurs (endpoint, identité, email, cloud). Cela permet de reconstituer toute la chaîne d’attaque, du point d’entrée jusqu’à l’impact potentiel.

Une fois l’incident identifié, Defender peut déclencher des mécanismes de réponse automatisée appelés Automated Investigation and Response (AIR) :

- analyse automatique des alertes,

- identification des entités compromises (poste, compte, boîte mail),

- actions correctives (isolement d’un appareil, suppression d’un email, désactivation d’un compte),

- suivi et traçabilité dans l’Action Center.

Microsoft décrit ces capacités comme un « analyste virtuel », capable d’intervenir 24/7 pour contenir les menaces avant qu’elles ne s’étendent.

Pour les équipes IT et sécurité, cela se traduit par moins d’alertes manuelles, des incidents mieux priorisés et une réduction significative du temps de réponse.

Pilotage unifié : le rôle clé de Microsoft 365 Defender

Toutes les briques de sécurité Defender sont pilotées depuis un portail unique : le Microsoft Defender portal. Ce portail centralise :

- les incidents et alertes corrélées,

- les entités impactées (utilisateurs, appareils, applications),

- les investigations automatiques et manuelles,

- les actions de remédiation et leur statut.

Le portail Microsoft 365 Defender constitue le point de convergence des opérations de sécurité, en regroupant Defender for Endpoint, Defender for Office 365, Defender for Identity et Defender for Cloud Apps.

Microsoft met en avant que cette approche réduit fortement la fragmentation des outils et améliore la lisibilité des attaques complexes, en offrant une vision cohérente et contextualisée des incidents.

Pour une DSI, c’est un changement majeur car moins de consoles, une vision globale de la sécurité Microsoft 365 et un pilotage plus efficace des priorités.

Pourquoi Defender est plus efficace lorsqu’il est activé sur toutes les briques

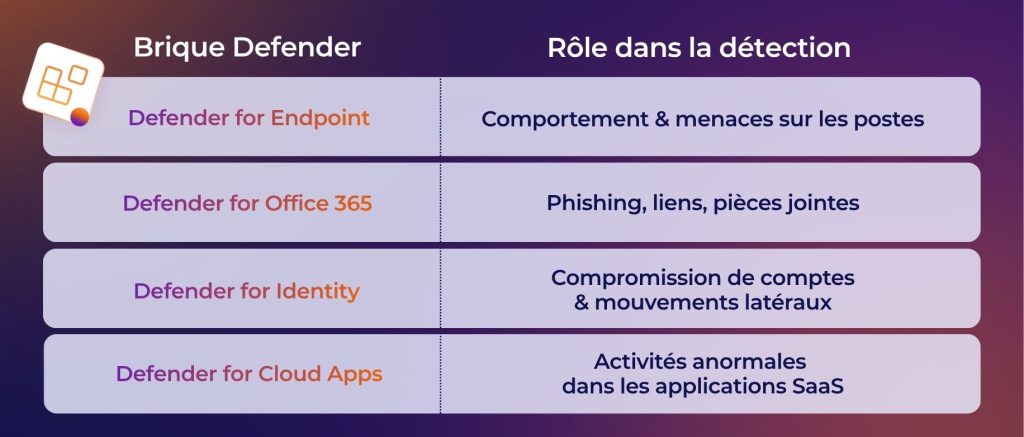

Microsoft Defender XDR prend toute sa valeur lorsque l’ensemble de ses briques est activé. Chaque composant joue un rôle complémentaire dans la détection des menaces :

- Defender for Endpoint analyse les comportements et détecte les menaces sur les postes de travail

- Defender for Office 365 protège contre le phishing, les liens malveillants et les pièces jointes piégées

- Defender for Identity identifie les compromissions de comptes et les mouvements latéraux dans le système d’information

- Defender for Cloud Apps surveille les activités anormales dans les applications SaaS

C’est la combinaison de ces briques qui permet d’obtenir une vision globale et cohérente des attaques.

Microsoft précise que la corrélation des signaux dépend directement des services effectivement déployés. Par exemple, un périmètre partiellement couvert génère des angles morts.

C’est également ce socle complet qui permet d’activer des fonctionnalités avancées comme la disruption automatique des attaques humaines (Automatic Attack Disruption), capable de bloquer des campagnes de ransomware ou de compromission d’identité en cours, sans intervention humaine immédiate.

Microsoft précise que la corrélation des signaux dépend directement des services effectivement déployés : un périmètre partiellement couvert génère des angles morts.

C’est également ce socle complet qui permet d’activer des fonctionnalités avancées comme la disruption automatique des attaques humaines (Automatic Attack Disruption), capable de bloquer des campagnes de ransomware ou de compromission d’identité en cours, sans intervention humaine immédiate.

En pratique, plus Defender est déployé largement, plus il devient rapide et efficace.

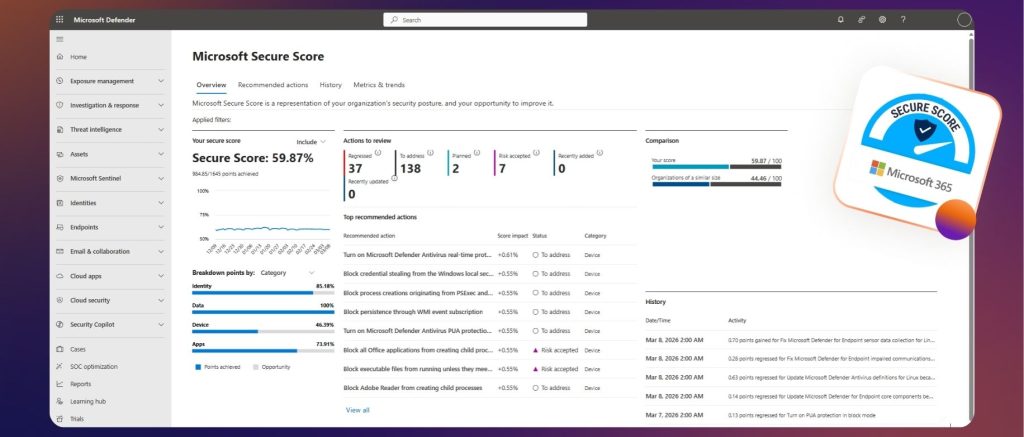

Comment vérifier si votre posture Microsoft 365 est réellement protégée

La bonne question n’est donc pas « quelle licence avons‑nous ? », mais « que protège réellement notre environnement ? »

Microsoft fournit un outil natif pour objectiver cette réponse : Microsoft Secure Score.

Panorama des solutions Microsoft Defender : quelles briques pour quels risques ?

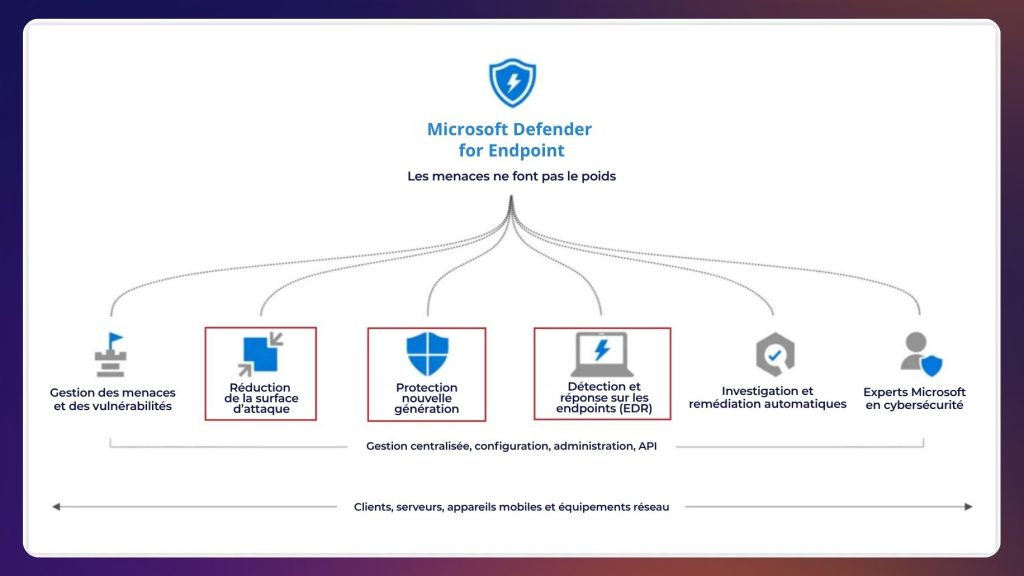

Defender for Endpoint : détection et réponse sur les postes

Microsoft Defender for Endpoint est la brique dédiée à la sécurité des terminaux (PC, serveurs, appareils mobiles). Il va bien au‑delà d’un antivirus classique.

Son rôle principal est de détecter :

- des comportements anormaux sur les postes (exécution suspecte, élévation de privilèges),

- des attaques sans malware (living‑off‑the‑land),

- des tentatives de persistance ou de déplacement latéral.

Defender for Endpoint s’appuie sur des capteurs comportementaux, des analyses cloud et la threat intelligence Microsoft. Lorsqu’un poste est compromis, il peut :

- isoler automatiquement l’appareil du réseau,

- bloquer des processus malveillants,

- fournir aux équipes IT des éléments d’investigation détaillés.

Risque couvert : compromission d’un poste utilisateur ou serveur, point d’entrée fréquent des attaques ciblées et des ransomwares.

Defender for Office 365 : email, phishing et pièces jointes

La messagerie reste le premier vecteur d’attaque dans la majorité des incidents de sécurité.

Microsoft Defender for Office 365 est conçu pour protéger les entreprises contre les menaces véhiculées par les emails et les outils collaboratifs.

Cette brique permet notamment de :

- détecter les emails de phishing avancés,

- analyser les liens (URLs) au moment du clic (Safe Links),

- analyser les pièces jointes dans un environnement isolé (Safe Attachments),

- identifier les tentatives de compromission de messagerie (BEC).

Defender for Office 365 agit avant, pendant et après la livraison des emails, ce qui est essentiel face aux attaques évolutives et aux campagnes ciblées.

Risque couvert : phishing, fraude au président, vol d’identifiants, compromission de boîtes mail Microsoft 365.

Defender for Identity : protection des identités on‑premise et AD

Les identités sont devenues la cible numéro un des attaquants, en particulier dans les environnements hybrides.

Microsoft Defender for Identity se concentre sur la détection des attaques liées aux comptes et à l’Active Directory.

Cette solution analyse les signaux issus :

- des contrôleurs de domaine,

- des authentifications,

- des comportements anormaux des comptes à privilèges.

Elle permet de détecter des attaques avancées comme :

- le vol de mots de passe,

- le pass‑the‑hash ou pass‑the‑ticket,

- les mouvements latéraux entre serveurs,

- les tentatives de compromission de comptes administrateurs.

Risque couvert : compromission d’identité, escalade de privilèges, propagation silencieuse dans le SI.

Defender for Cloud Apps : contrôle des usages cloud et Shadow IT

Avec la généralisation du SaaS, les données sortent du périmètre traditionnel du SI.

Microsoft Defender for Cloud Apps apporte une visibilité et un contrôle sur les usages cloud, y compris ceux qui échappent à l’IT.

Cette brique permet :

- d’identifier les applications cloud utilisées sans validation (Shadow IT),

- de surveiller les comportements anormaux dans Microsoft 365 et les applications tierces,

- de détecter les exfiltrations de données,

- d’appliquer des règles de gouvernance et de sécurité.

Defender for Cloud Apps joue un rôle clé dans la détection des attaques post‑compromission, lorsque l’attaquant exploite un compte légitime pour accéder aux données.

Risque couvert : fuite de données, usages non maîtrisés du cloud, exploitation abusive des comptes Microsoft 365.

Cas d’usage concrets : comment Defender détecte et réagit vraiment ?

Phishing : de l’email suspect à la remédiation automatique

phishing reste le principal point d’entrée des attaques dans Microsoft 365.

Lorsqu’un email suspect est détecté (ou signalé par un utilisateur), Microsoft Defender for Office 365 déclenche une investigation automatisée (AIR).

Concrètement, Defender :

- analyse le contenu de l’email (expéditeur, URL, pièces jointes),

- recherche des emails similaires dans l’environnement,

- regroupe les signaux dans un incident unifié,

- applique automatiquement les actions de remédiation si le verdict est confirmé.

Selon la configuration, les messages malveillants peuvent être supprimés automatiquement de toutes les boîtes mail, sans intervention humaine, via les mécanismes d’auto‑remédiation.

Pièce jointe malveillante : analyse, sandboxing et blocage

Lorsqu’une pièce jointe suspecte est détectée, Defender for Office 365 utilise des mécanismes d’analyse dynamique (sandboxing).

Le fichier est :

- ouvert dans un environnement isolé,

- observé pour détecter des comportements malveillants (téléchargement, modification système, communication externe),

- comparé à d’autres campagnes connues via la threat intelligence Microsoft.

Si le fichier est jugé dangereux, Defender :

- bloque l’accès au fichier,

- supprime les copies déjà livrées,

- enrichit l’incident avec les éléments techniques observés.

- Point important : l’analyse ne repose pas uniquement sur la signature du fichier, mais sur son comportement réel, ce qui permet de bloquer des attaques inconnues ou polymorphes.

Endpoint compromis : scénario de propagation stoppé par l’EDR

Dans un scénario plus avancé, un poste utilisateur est compromis (via phishing ou téléchargement).

Microsoft Defender for Endpoint détecte des comportements anormaux sur le terminal : exécution suspecte, accès mémoire, tentatives de déplacement latéral.

Defender peut alors :

- isoler automatiquement le poste du réseau,

- bloquer les processus suspects,

- empêcher toute propagation vers d’autres machines.

Ces signaux endpoint sont ensuite corrélés avec d’autres briques, notamment les identités et la messagerie, pour déterminer s’il s’agit d’une attaque ciblée ou d’un incident isolé.

Identité à risque : détection AD + signaux cloud corrélés

Les attaques modernes visent rarement uniquement un poste : elles cherchent à compromettre des identités pour accéder aux ressources Microsoft 365.

Microsoft Defender for Identity surveille les signaux issus de l’Active Directory on‑premise :

- authentifications inhabituelles,

- tentatives de mouvements latéraux,

- comportements anormaux des comptes sensibles.

Ces signaux sont corrélés avec les événements cloud (Microsoft Entra ID, Defender for Cloud Apps), ce qui permet de détecter des scénarios hybrides : un compte compromis sur l’AD, puis exploité dans Microsoft 365.

Lorsque le risque est confirmé, Defender peut :

- restreindre automatiquement les connexions du compte,

- bloquer certains protocoles,

- alerter les équipes avant une compromission étendue.

Microsoft Defender et NIS2 : en quoi la plateforme répond aux exigences de détection et réaction ?

La directive NIS2 ne demande pas aux organisations d’acheter un outil spécifique. Elle impose en revanche un résultat opérationnel : être capable de détecter un incident, réagir rapidement, documenter les événements et prouver sa capacité de gestion de crise cyber.

Dans ce contexte, Microsoft Defender n’est ni une solution « clé en main NIS2 », ni un simple outil technique isolé. Il constitue en revanche un socle technologique cohérent pour répondre à plusieurs exigences centrales de la directive, en particulier sur les volets détection, réaction et journalisation.

Ce que NIS2 exige réellement : détection, réaction, journalisation

La directive NIS2 (UE 2022/2555) impose aux entités concernées de mettre en œuvre des mesures de gestion des risques de cybersécurité et des capacités de traitement des incidents, précisées notamment dans les articles 21 et 23.

Concrètement, NIS2 attend des organisations qu’elles soient capables de :

- Détecter les incidents significatifs affectant leurs réseaux et systèmes d’information,

- Réagir et contenir les incidents afin de limiter leur impact opérationnel,

- Journaliser et conserver les événements de sécurité pour analyse, traçabilité et reporting,

- Notifier les autorités compétentes selon des délais stricts (alerte précoce, notification détaillée, rapport final).

Il est important de noter que NIS2 ne définit pas d’outils obligatoires, mais impose une capacité démontrable : procédures, moyens techniques, gouvernance et preuves doivent être alignés.

Autrement dit, la question n’est pas « avez‑vous Defender ? », mais « êtes‑vous capable de détecter, analyser, réagir et documenter un incident ? »

Conclusion : la DSI a tout intérêt à exploiter Defender comme une plateforme XDR, pas comme un antivirus

Tout au long de cet article, un constat s’impose : réduire Microsoft Defender à un simple antivirus est aujourd’hui une erreur stratégique pour une DSI.

Microsoft Defender a été conçu comme une plateforme XDR, capable de corréler, analyser et répondre à des attaques qui traversent plusieurs couches du système d’information, postes, identités, messagerie et cloud. C’est précisément cette capacité transverse qui fait sa valeur.

Microsoft le définit clairement : Defender XDR n’est pas un outil isolé, mais une suite de défense unifiée, qui coordonne détection, investigation et réponse avant et après compromission. Cette approche répond à la réalité des attaques modernes, qui ne suivent plus un seul vecteur technique.

Pour la DSI, l’enjeu n’est donc pas d’avoir Defender, mais de l’exploiter comme une plateforme de sécurité à part entière.

Aller plus loin : comprendre et exploiter Microsoft Defender XDR lors de notre webinaire

Ce webinaire a pour objectif de vous aider à :

- comprendre la vraie portée de Microsoft Defender

- identifier les capacités déjà incluses dans vos licences

- éviter les faux sentiments de sécurité liés à une configuration partielle

- renforcer concrètement votre posture de sécurité, sans multiplier les outils

Un format accessible et opérationnel pour mieux comprendre votre niveau de protection réel.

FAQ - Ce qu’il faut savoir

- Antivirus : voit uniquement les malwares.

- EDR : surveille le poste et son comportement.

- XDR : regroupe plusieurs sources (poste, identité, email, cloud). Defender appartient à la catégorie XDR.

Oui, si toutes les briques sont activées. Il protège : postes, messagerie, identités, applications cloud. Plus la couverture est large, plus la détection est efficace.

Il contribue à la détection, la réaction et la journalisation. Mais il ne couvre pas la gouvernance, les processus internes et la conformité réglementaire complète.

Parce qu’elles confondent licence, activation et configuration. Une licence active ne garantit pas une protection opérationnelle.

Oui, mais la protection sera partielle. L’absence d’une brique crée un angle mort. L’efficacité XDR chute immédiatement.